SIEM(信息安全和事件管理数据)是什么?

SIEM 的发展历程

SIEM 已经有 20 余年的历史了,从早期作为一个集中式数据库开始发展至今,整体有了很大的发展。SIEM 的前几次迭代源于信息安全管理 (SIM) 方法和事件安全管理 (SEM) 方法的结合 — 在扩展方面存在很大的限制,告警功能落后,而且数据关联能力也不足。

多年来,SIEM 技术在这些先前表现不佳的功能方面已经取得了重大进步,同时还增加了对归档数据进行历史回溯的功能,非常有助于分析师获得潜在威胁的背景信息。

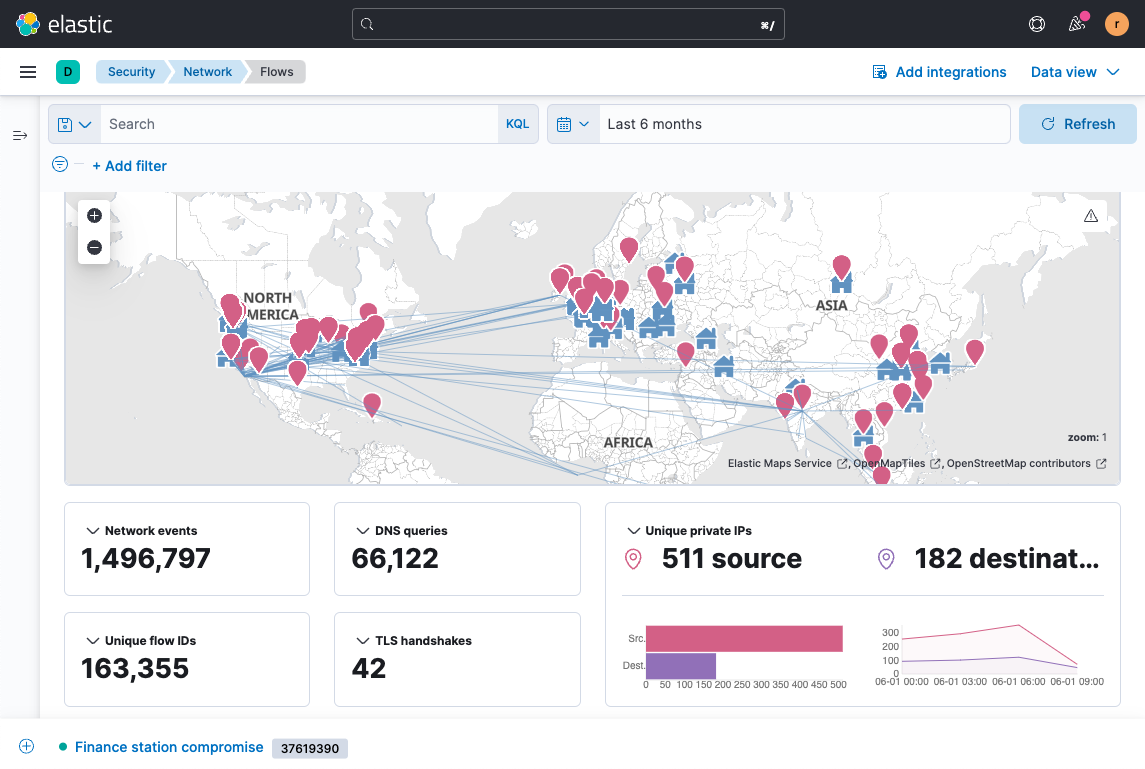

现在,可视化和集成式工作流已成为 SIEM 不可分割的组成部分,从而使分析师能够获得优先级告警,并快速采取相应的应对措施。SIEM 内自动化的检测和响应工作流可以帮助人手有限的安全团队更有效地应对大量涌入的潜在恶意活动。

SIEM 如何运作?

SIEM(安全信息和事件管理)平台可收集各种不同技术生成的日志和事件数据,并为安全分析师提供全面的视图来查看所在组织的 IT 环境。有效的 SIEM 将能够自动修复系统内的已知威胁,同时呈现出更细微的情况,以帮助安全分析师确定是否需要进一步调查和采取措施。

在一个组织的生态系统中,设备、网络、服务器、应用、系统等都会在日常运营中产生大量的数据。这些数据中有着大量的背景信息,可以帮助保持生态系统的安全。这就是 SIEM 发挥作用的时候了。

为什么 SIEM 如此重要?

SIEM 对于任何安全团队来说,都是一个重要的组成部分。它作为一个集中的数据处理中心,可以通过它将大量数据汇集在一起进行分析,从而作为集中化的任务控制基地来统一分析师的体验。借助 SIEM,安全团队可以识别并防御可能躲过外围安全技术并突入组织生态系统中进行攻击的威胁。

阅读《Elastic 2023 年全球威胁报告》探索目前的恶意软件、终端和云安全趋势,并了解如何预防网络安全威胁。

SIEM 的优势

借助能够快速执行且大规模扩展的现代 SIEM(许多传统 SIEM 解决方案在速度和扩展方面都有限制),组织可以获得以下优势:

整体可见性

通过单一、集中化的位置,让团队能够从他们的环境中监测、持续分析并采取行动,这对于基于单一信息源进行运作至关重要。

一体化呈现信息

一个正确配置的 SIEM 可对不同的数据类型进行规范化处理,以针对组织庞大的 IT 环境提供高综合性的整体快照。

自动化威胁检测

借助现代 SIEM,安全从业人员可以自动检测威胁和异常,然后快速查询数据来调查一系列事件,访问历史数据以了解趋势或背景信息等。

风险管理

通过使用 SIEM,团队可以通过预先构建的 Machine Learning 作业提供的异常检测来暴露未知威胁,从而深入了解风险最高的实体。

现代 SIEM 的用例

SIEM 可以帮助安全团队解决各种任务关键型的用例。以下是几个最常见的用例:

日志管理

组织的主机、应用、网络等创建的日志数据和事件都需要通过一个集中化的日志管理平台进行收集、存储和分析。

持续监测

主动监测自己的环境可以帮助分析师发现可能表明存在威胁的异常趋势。对整个环境的监测可以包括:

- 系统更改

- 运行时间/中断

- 网络流

高级检测

具有高级检测功能的解决方案,除了可检测复杂的恶意软件攻击和勒索软件攻击外,还应能够在以下情况下发出告警:

- 用户凭据/权限发生更改

- 异常行为

- 内部威胁

- 数据渗漏

威胁猎捕

积极主动地追捕自己 IT 环境中的威胁。成熟的威胁猎捕实践需要有快速的引擎来查询大量的数据。

事件响应

如果发生了安全性事件,则需要采取协调一致的应对措施,以减轻漏洞带来的影响。

合规性

成熟的 SIEM 应支持遵守适用的要求和框架。不同行业和地区的合规性要求会有所不同(例如,医疗保健行业需要遵从 HIPAA,欧盟需要遵从 GDPR 等)。以下是现代 SIEM 可以涵盖的几个合规性要求:

- GDPR

- HIPAA

- SOX

- PCI DSS

- SOC 2 / 3

- ISO/IEC

SIEM 和 SOAR 之间有什么区别?

SIEM 解决方案为安全团队提供了一个具备可视化、告警和报告功能的仪表板,能够更好地检测威胁;而通过 SOAR(安全编排、自动化和响应)解决方案,可让团队标准化和精简组织的响应流程,以更有效地处理任何检测到的事件。

因此,SIEM 专注于检测威胁,而 SOAR 专注于组织对这些威胁的更广泛响应。在实践中,这两种解决方案的融合越来越紧密。

SIEM 的未来是什么?

为了真正成为安全从业人员可以在其中与其他技术集成的“单一管理平台”,SIEM(安全信息和事件管理)就需要从其传统封闭的“黑匣子”方法中发展出来。这意味着,安全软件会在开放的环境中开发,任何人都能看到哪些功能在保护用户的安全,以及可以改进哪些代码来防止新出现的威胁。

虽然这听起来可能有悖常理(也就是,“为什么网络安全供应商会公开他们的代码?”),但安全供应商长期以来的立场是将他们的代码与社区隔离,这一做法本身就会让这些安全公司成为黑客攻击的目标。只要对安全软件的攻击有一次没有被检测到,后果可能就是成千上万的客户暴露在漏洞和入侵之下,使无法估量的敏感数据落入恶意攻击者之手。无论攻击者的目标是财务信息、商业机密、可供勒索的材料还是制造外交丑闻,打开一个黑匣子就意味着攻击者可以拿到通往网络安全王国的钥匙。

在 Elastic,我们认为最有效的网络安全是开放式安全。我们期待与客户和竞争友商合作,实现我们希望看到的变化,并为所有有需要的人提供更好、更开放的安全性。

相关内容:为什么说开放式安全是最有效的网络安全?

体验 Elastic Security for SIEM

Elastic Security for SIEM 是众多全球领先组织的首选解决方案。通过这个解决方案,安全团队能够对自己生态系统中所有数据建立一个整体视图,最重要的是,能够以现代企业所需速度和规模操作这些数据。

此外,Elastic Security for SIEM 还与其他多个安全用例实现了无缝集成,包括:

您接下来应该怎么做

当您准备好后,我们可以通过下面四种方法帮助贵公司获得数据:

- 开始免费试用,并了解 Elastic 安全解决方案可以为贵公司提供什么帮助。

- 加入“Elastic 安全基础知识:SIEM”课程并学习如何利用 Elastic SIEM 来推动您的安全运维工作并提高威胁猎捕能力。

- 浏览我们的解决方案,了解 Elasticsearch 平台的运行方式,以及我们的解决方案如何满足您的需求。

- 与您认识且喜欢阅读此类内容的人分享本篇博文。通过电子邮件、LinkedIn、Twitter 或 Facebook 将本篇文章分享给他们。